Twój router od ISP-a blokuje ataki z zewnątrz – ale nie widzi co dzieje się wewnątrz Twojej sieci. Kiedy masz 20 urządzeń, kamery IP i smart TV w jednej sieci z laptopem, zaczyna to mieć znaczenie.

Przez lata podstawowy router od dostawcy internetu naprawdę wystarczał. Blokował nieproszone połączenia z zewnątrz, ukrywał urządzenia za NAT-em i robił to w tle, bez żadnej konfiguracji. Ale przeciętne mieszkanie wygląda dziś inaczej niż dekadę temu.

Kamera przy drzwiach, smart TV w salonie, głośnik z asystentem głosowym, termostat, pralka z Wi-Fi, konsola do gier – każde z tych urządzeń ma własny firmware, własne połączenia z internetem i własne luki w bezpieczeństwie, o których producent może nigdy nie poinformować. Router od ISP-a widzi tylko, że „coś” wychodzi do internetu. Nie widzi co, dokąd i czy to normalny ruch – czy urządzenie właśnie zostało przejęte.

Ten artykuł odpowiada uczciwie na trzy pytania: czy firewall sprzętowy do domu naprawdę ma sens w Twoim przypadku, co konkretnie warto rozważyć i przed czym się ustrzec. Bez zbędnego straszenia i bez reklam sprzętu, który kosztuje jak używany samochód.

Spis treści

- Czego nie umie router od ISP-a

- Cztery sytuacje, w których warto pójść dalej

- Jaki firewall sprzętowy do domu wybrać – trzy ścieżki

- Pułapka: używany firewall biznesowy z Allegro

- Ile to realnie kosztuje – pełny przegląd opcji

- Konkretna rekomendacja – bez „to zależy”

- Trzy rzeczy, które możesz zrobić dziś – za darmo

- Podsumowanie

Czego nie umie router od ISP-a

Zanim kupisz cokolwiek, warto zrozumieć gdzie kończy się ochrona, którą już masz.

Typowy router dostarczany przez operatora robi kilka rzeczy nieźle: przydziela adresy IP przez DHCP, transluje ruch przez NAT – co de facto ukrywa urządzenia przed bezpośrednim atakiem z zewnątrz – i blokuje próby nawiązania nowych połączeń przychodzących z internetu. To uczciwa, podstawowa ochrona.

Ale ma fundamentalne ograniczenia:

Nie widzi co dzieje się wewnątrz sieci. Wszystkie Twoje urządzenia – laptop, telefon, kamera, smart TV – siedzą w jednej sieci i mogą się ze sobą komunikować bez żadnych ograniczeń. Jeśli kamera IP zostanie zainfekowana, ma pełny dostęp do skanowania Twojego laptopa i drukarki.

Nie analizuje treści ruchu. Router przepuszcza pakiety, ale nie sprawdza co jest w środku. Połączenie zaszyfrowane HTTPS do złośliwego serwera wygląda dla niego identycznie jak przeglądanie Wikipedii.

Przestaje dostawać aktualizacje. Sprzęt od ISP-a często ma support producenta przez 2-3 lata. Po tym czasie luki w firmware pozostają otwarte na zawsze.

Nie daje Ci żadnej widoczności. Nie wiesz, które z Twoich urządzeń wysyła gigabajty danych w nocy. Nie wiesz czy smart TV nagrywa rozmowy. Nie wiesz czy ktoś próbuje skanować Twoją sieć.

Cztery sytuacje, w których warto pójść dalej

Nie każdy potrzebuje dodatkowego firewalla. Jeśli masz 4-5 urządzeń, żadnych kamer ani smart home, nie pracujesz zdalnie i masz dobry, aktualny router – możesz odpuścić. Ale jeśli rozpoznajesz choć jedną z poniższych sytuacji, temat staje się aktualny.

1. Smart home i IoT – najpoważniejszy argument

Statystycznie przeciętne polskie mieszkanie z dostępem do szerokopasmowego internetu ma dziś ponad 15 podłączonych urządzeń. Problem nie jest hipotetyczny. Kamery IP chińskich producentów regularnie pojawiają się w Shodanie (publicznej wyszukiwarce urządzeń podłączonych do internetu) z domyślnymi hasłami i otwartymi portami. Smart TV zbierają dane o oglądanych treściach. Wiele urządzeń IoT nigdy nie dostaje aktualizacji bezpieczeństwa, bo producent zbankrutował albo stwierdził, że model jest „za stary”.

Rozwiązanie jest jedno: segmentacja sieci. Urządzenia IoT muszą siedzieć w osobnej sieci, bez możliwości komunikacji z laptopem czy dyskiem NAS. Dobry sprzętowy firewall pozwala stworzyć osobne sieci VLAN – IoT widzi tylko internet, a nie Twój komputer.

2. Praca zdalna – Twoja sieć to teraz granica firmowej sieci

Jeśli łączysz się z siecią pracodawcy przez VPN, Twój laptop siedzi jednocześnie w domowej sieci i w sieci firmowej. Zainfekowane urządzenie IoT w tym samym segmencie może próbować atakować Twój laptop – a przez VPN dostać się do zasobów firmy. Kilka głośnych incydentów ostatnich lat zaczęło się właśnie od kompromitacji domowej sieci pracownika z dostępem do zasobów korporacyjnych.

Minimalne rozwiązanie: osobna sieć dla urządzeń służbowych. Można to zrobić przez sieć gościnną routera – to bezpłatne i proste. Ale żeby mieć pełną kontrolę i widoczność, potrzebny jest lepszy sprzęt.

3. Rodzina z dziećmi – realne filtrowanie treści

Wbudowana „kontrola rodzicielska” w routerach ISP jest zazwyczaj symboliczna – lista zablokowanych domen, którą łatwo ominąć, zmieniając DNS w ustawieniach telefonu. Lepsze rozwiązania działają na poziomie sprzętowym: filtrują ruch według kategorii, kontrolują czas dostępu dla konkretnych urządzeń i dają szczegółowe raporty co dziecko robiło w sieci.

4. Nauka i homelab – inwestycja w karierę IT

Jeśli uczysz się sieci, przygotowujesz do certyfikatów (CCNA, CompTIA Network+, Security+) albo po prostu lubisz wiedzieć jak działa infrastruktura – domowy firewall to najlepsza lekcja praktyczna jaką możesz sobie zafundować. Konfiguracja pfSense lub OPNsense nauczy Cię więcej o routingu, VPN i IDS/IPS niż niejedne studia IT.

Jaki firewall sprzętowy do domu wybrać – trzy ścieżki

Rynek sprzętowych firewalli dla domu dzieli się wyraźnie na trzy kategorie, różniące się nie tyle ceną, co wymaganą wiedzą i filozofią działania.

Ścieżka A: „Plug and play” – Firewalla (900-1 700 zł)

Firewalla to marka, której w Polsce niemal nikt jeszcze nie zna, a w zachodnich społecznościach homelab i security zdominowała kategorię „firewall dla użytkownika domowego”. Dwa modele warte uwagi:

Firewalla Purple (~900 zł) to urządzenie wielkości grubego pendriva, które podłącza się między router a switch. Zarządzasz nim wyłącznie przez aplikację mobilną. W ciągu kilku minut masz: pełne IDS/IPS (detekcja intruzów), blokadę reklam i trackerów, monitoring co każde urządzenie robi w sieci, segmentację sieci i kontrolę rodzicielską. Bez subskrypcji miesięcznych – kupujesz raz.

Firewalla Gold Pro (~1 700 zł) to pełnoprawny firewall zastępujący router – obsługuje do 2,5 Gbps, ma wbudowany przełącznik portów i radzi sobie z segmentacją VLAN bez zewnętrznego switcha. Dla domu z szybkim łączem i dużą liczbą urządzeń IoT.

Dla kogo: każdy, kto chce realnej ochrony bez spędzania weekendów z dokumentacją.

Ścieżka B: Ekosystem sieciowy – UniFi lub MikroTik (250-1 500 zł)

UniFi UCG-Ultra (~830 zł) to brama sieciowa firmy Ubiquiti, która łączy funkcje routera, firewalla i kontrolera sieci w jednym urządzeniu. Zarządzanie przez przeglądarkę lub aplikację mobilną, VLAN, reguły firewalla, monitoring ruchu. Jeśli planujesz dokupić switche i access pointy UniFi, UCG-Ultra jest naturalnym centrum tej sieci.

MikroTik hEX S (~250 zł) to najtańsza opcja z realnym firewallem L7 na rynku. RouterOS jest niezwykle potężny – obsługuje VLAN, zaawansowane reguły firewalla, QoS, IPsec VPN. Ale jest też wymagający: konfiguracja jest spartańska, krzywa uczenia stroma. Dla osób z doświadczeniem sieciowym stosunek możliwości do ceny jest nie do pobicia.

Dla kogo: technicznie zaawansowani użytkownicy, osoby budujące większą sieć domową.

Ścieżka C: DIY / Homelab – pfSense lub OPNsense (800-2 000 zł)

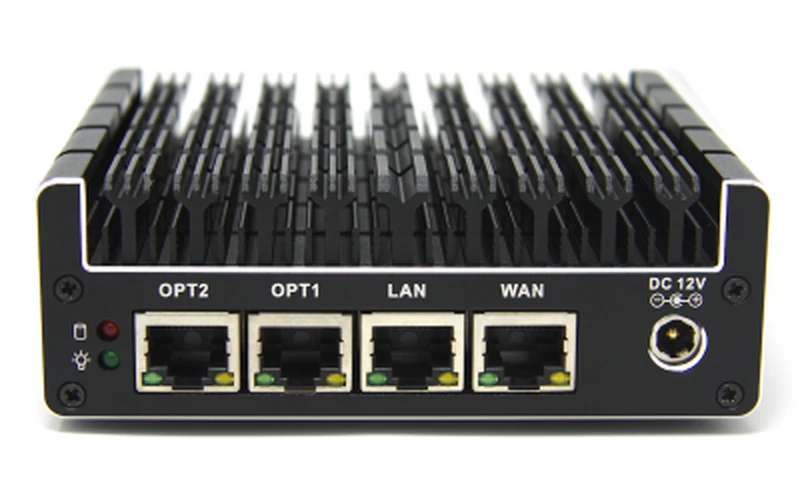

pfSense i OPNsense to bezpłatne systemy operacyjne do budowy firewalla na standardowym sprzęcie x86. Popularnym rozwiązaniem są dedykowane minikomputery – Protectli Vault (ok. 800-1 200 zł) lub podobne urządzenia z kilkoma portami sieciowymi.

Możliwości są praktycznie nieograniczone: pełne IDS/IPS (Snort, Suricata), serwer VPN, DNS resolver, filtrowanie treści, zarządzanie ruchem. OPNsense uchodzi za nowocześniejszy interfejs i aktywniejszy development; pfSense ma dłuższą historię i więcej wdrożeń. Społeczność ogromna, dokumentacja obszerna, YouTube pełen tutoriali.

Dla kogo: pasjonaci sieci, osoby uczące się na certyfikaty IT, użytkownicy chcący pełnej kontroli.

Pułapka: używany firewall biznesowy z Allegro

Uwaga – częsty błąd zakupowy

Na Allegro regularnie pojawiają się urządzenia klasy enterprise: Cisco Firepower 1010, FortiGate 60F, Sophos XG 85 – po 400-800 zł. Wyglądają jak świetna okazja. Nim kupisz, przeczytaj poniżej.

To jeden z najczęstszych błędów zakupowych w tej kategorii. Cisco Firepower bez aktywnej licencji (Threat Defense) działa wyłącznie jako podstawowy router z firewallem L3/L4 – bez IPS, bez filtrowania URL, bez ochrony przed malware. Żeby odblokować pełne funkcje NGFW, potrzebujesz rocznej subskrypcji. Dla Firepower 1010 to wydatek rzędu 500-1 500 zł rocznie, w zależności od pakietu.

Podobnie wygląda FortiGate bez aktywnego FortiCare i FortiGuard – sprzęt działa, ale jest tylko cieniem tego, czym był z licencją.

Przez trzy lata taki „tani” zakup wygląda tak:

| Rozwiązanie | Sprzęt | Subskrypcje (3 lata) | Łącznie |

|---|---|---|---|

| Używany Cisco FP1010 (pełna licencja TMC) | ~600 zł | ~4 500 zł | ~5 100 zł |

| Firewalla Gold Pro | ~1 700 zł | 0 zł | 1 700 zł |

| UniFi UCG-Ultra | ~830 zł | 0 zł | 830 zł |

| Protectli Vault + OPNsense | ~1 200 zł | 0 zł | 1 200 zł |

| MikroTik hEX S | ~250 zł | 0 zł | 250 zł |

Używany sprzęt enterprise ma sens w jednej sytuacji: gdy kupujesz go wyłącznie do nauki obsługi tych systemów – bez pełnych licencji, tylko po to żeby zapoznać się z interfejsem i filozofią działania Cisco czy Fortineta. Dla firm potrzebujących pełnego NGFW z licencjami i wsparciem partnerskim, temat omawiamy na firewalle.pl.

Ile to realnie kosztuje – pełny przegląd opcji

| Rozwiązanie | Koszt sprzętu | Subskrypcje/rok | Trudność konfiguracji | Dla kogo |

|---|---|---|---|---|

| Router ISP (bez zmian) | 0 zł | 0 zł | – | Małe sieci, brak IoT |

| ASUS RT-AX86U + AiProtection | ~1 100 zł | ~200 zł | Łatwa | Router + podstawowy IPS, jedno urządzenie |

| MikroTik hEX S | ~250 zł | 0 zł | Zaawansowana | Techniczni użytkownicy, najniższy koszt |

| UniFi UCG-Ultra | ~830 zł | 0 zł | Średnia | Ekosystem UniFi, prosumer |

| Firewalla Purple | ~900 zł | 0 zł | Bardzo łatwa | IoT, dzieci, bez wiedzy technicznej |

| Firewalla Gold Pro | ~1 700 zł | 0 zł | Łatwa | Duże sieci domowe, szybkie łącze |

| Protectli Vault + OPNsense | ~1 200 zł | 0 zł | Zaawansowana | Homelab, pełna kontrola |

| Używany Cisco/Fortinet (z licencją) | ~600 zł | ~1 500 zł | Bardzo zaawansowana | Nauka enterprise – NIE do domu |

Konkretna rekomendacja – bez „to zależy”

Poradniki techniczne słyną z kończenia każdej sekcji słowami „to zależy od potrzeb”. Tutaj damy konkretną radę:

- Masz dzieci i/lub 10+ urządzeń IoT, nie chcesz konfigurować – Firewalla Purple. Podłącz, ustaw przez aplikację w 20 minut, zapomnij że istnieje.

- Budujesz sieć od zera lub masz już sprzęt Ubiquiti – UniFi UCG-Ultra. Skalowalny ekosystem, jeden panel zarządzania, sensowna cena.

- Chcesz wydać jak najmniej i masz wiedzę sieciową – MikroTik hEX S (~250 zł). Tygodniowy ból konfiguracji, potem działa latami.

- Chcesz się uczyć sieci i bezpieczeństwa – Protectli Vault + OPNsense. Inwestujesz raz, dostajesz nieskończony plac zabaw do nauki.

Jeśli prowadzisz małą firmę lub pracujesz w modelu home office z kilkoma pracownikami – router domowy już nie wystarczy. To inny segment, gdzie potrzebujesz sprzętu klasy biznesowej z pełnymi licencjami bezpieczeństwa. Granica między domem a biurem jest tu wyraźna.

Trzy rzeczy, które możesz zrobić dziś – za darmo

Niezależnie od tego, czy zdecydujesz się na nowy sprzęt, te trzy kroki możesz wykonać teraz, bez żadnych kosztów:

- Policz urządzenia w sieci. Wejdź w panel administratora routera (zazwyczaj 192.168.1.1 lub 192.168.0.1) i sprawdź listę podłączonych urządzeń. Jeśli widzisz więcej niż 10 pozycji i masz wśród nich kamery lub smart TV – masz realny powód, żeby pomyśleć o segmentacji.

- Wyizoluj IoT przez sieć gościnną. Większość routerów ma wbudowaną sieć gościnną, oddzieloną od głównej sieci. Przenieś wszystkie urządzenia IoT na tę sieć – nie będą mogły komunikować się z Twoim laptopem ani NAS-em. Zerowy koszt, realny wzrost bezpieczeństwa.

- Sprawdź aktualizacje firmware routera. Wejdź w panel routera i sprawdź kiedy był ostatnio aktualizowany. Jeśli masz router od ISP-a starszy niż 3-4 lata i producent przestał wydawać aktualizacje – rozważ zakup własnego urządzenia, nawet bez rozbudowanego firewalla.

Podsumowanie

Firewall sprzętowy do domu przestał być gadżetem dla paranoików i hobbystów. Przy przeciętnej liczbie urządzeń w dzisiejszym mieszkaniu – szczególnie jeśli masz IoT, pracujesz zdalnie albo masz dzieci – daje realną wartość, której router od ISP-a nigdy nie zapewni.

Nie musisz wydawać fortuny ani spędzać tygodnia na konfiguracji. Firewalla Purple za ~900 zł obsłuży zdecydowaną większość domowych potrzeb bez żadnej wiedzy technicznej. MikroTik hEX S za ~250 zł zrobi to samo dla osoby z doświadczeniem sieciowym.

Czego natomiast unikać: używanego sprzętu enterprise z Allegro kupionego „bo tanio”. Koszty licencji szybko przewyższą cenę zakupu, a konfiguracja wymagać będzie wiedzy na poziomie administratora sieci korporacyjnej.

Bezpieczna sieć domowa nie jest zbyt skomplikowana ani zbyt droga. Wymaga tylko świadomej decyzji.

Artykuł przygotowany we współpracy z firewalle.pl – serwisem specjalizującym się w rozwiązaniach Cisco Secure Firewall dla małych i średnich firm w Polsce.